FROM CARBON BLACK

先日お客様 (上海側) のネットワークセキュリティの問題について相談を受けました。

お客様は日本のみならず世界中で室内装飾資材を取り扱う会社なのですが、

昨年お客様のシンガポール支店で前例のないサイバー攻撃を受け、内部データは暗号化(ランサムウェア)されてしまいハッカーから恐喝のために高額の身代金を要求されました。

この事件後日本の本社はすぐに各支店にネットワークセキュリティの展開をできるだけ早く強化するよう要請しました。

この展開の詳細は次のとおりです。

1.ファイアウォールの配備、UTF更新、ログ保存の強化

2.すべて支社でEDRソフトウェアを導入してウイルスを積極的に防御

3.バックアップ戦略の構築

続いてEDRの機能について説明いたします。

↓↓↓

昨今では組織で対策が必要な必須セキュリティソリューションの一つに仲間入りをしている「EDR」。従来のエンドポイントセキュリティ対策製品ではカバーできなかった非マルウェア攻撃や未知のマルウェアへの対策として、注目を集めています。では、EDRと従来のエンドポイントセキュリティであるアンチウイルス製品には、いったいどのような違いがあるのでしょうか?今回EZ-netではEDRが持つ特徴を具体的に紹介していきます。

EDRとは

EDRとは、「Endpoint Detection and Response」(エンドポイントでの検出と対応)の略で、エンドポイント端末で脅威の検知と、発生しているインシデントへの対応を支援するためのセキュリティソリューションです。セキュリティ対策ソリューションとしては比較的新しく、シグネチャマッチによるマルウェア検出技術をベースとする従来のアンチウイルス製品ではカバーしきれなかった、未知のマルウェアや非マルウェア攻撃などの高度な脅威への対抗策として生まれました。

エンドポイントとは、ネットワークの末端に接続されているPCやサーバーなどを指します。EDRはこのエンドポイントの監視を強化して、サイバー攻撃を受けたこと検知、即座に復旧対応を行えるようにするソリューションです。EDRは、従来のアンチウイルス製品や境界防御を行うためのセキュリティソリューションと異なり、脅威の侵入を拒むことよりも、内部に入ってきた脅威を早期に検知対応することで被害を最小限に押さえることを目的としています。

EDRの基本と仕組み

インターネットが普及した今日、さまざまな場面において利便性が増す一方で、コンピューターウイルス(マルウェア)やサイバー攻撃による乗っ取りやなりすましなど、インターネットならではのセキュリティリスクが顕在化しています。そこで欠かせないのが、セキュリティ対策です。

昨今のセキュリティ対策を考える上でEDRは、すでに組織にとって導入が必要不可欠なセキュリティ対策の一つとなっています。ここでは、EDRの基礎知識と仕組みをわかりやすく紹介します。

アンチウイルスとの違い

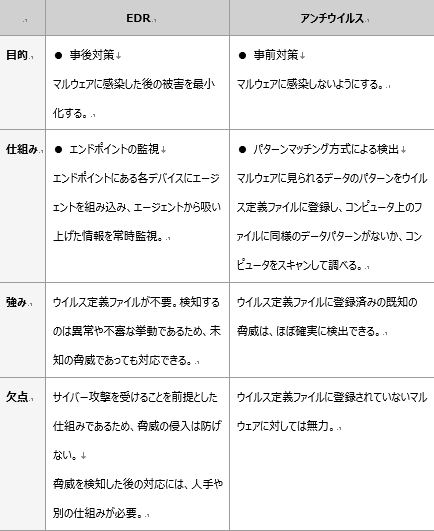

「EDR(Endpoint Detection and Response)」と「アンチウイルス」の違いを一覧表でまとめると、次のとおりです。

EDRとアンチウイルスは、仕組みが違うだけではなく、そもそも役割が真逆の製品同士だということが分かります。

従来のアンチウイルス製品では駄目なのか?

ここまで、EDRの仕組みについて詳しく説明してきました。しかし、すでに厳重なセキュリティ対策を施している企業関係者の方なら、「本当にEDRが必要なのか、これまで利用してきたセキュリティ対策製品であるアンチウイルス製品でも十分なのではないか」と疑問に思うこともあるでしょう。

ここからは、従来のアンチウイルス製品の問題点と、EDRがそれをどう解決するのかを説明します。

従来のアンチウイルス製品の特徴は、シグネチャマッチングをベースとしたマルウェア検知を行っていることです。そのため、既に特定され、情報が共有されているマルウェアに対しては、その侵入自体を拒めますが、情報が無い未知のマルウェアに対しては無力です。

さらに、未知のマルウェアに感染した場合を考えてみても、そのマルウェアを検知するためのシグネチャが更新されない限り検知することはできないままなので、被害がどんどん拡大してしまいます。放置しておくと、1つのエンドポイントで発生したマルウェア感染が、社内すべてのエンドポイントに広がってしまう恐れもあるのです。新しいマルウェアが次々と生まれている今、シグネチャ作成は追いついておらず、「サイバー攻撃を未然に防ぐ」という発想自体、限界が来ていると言えます。

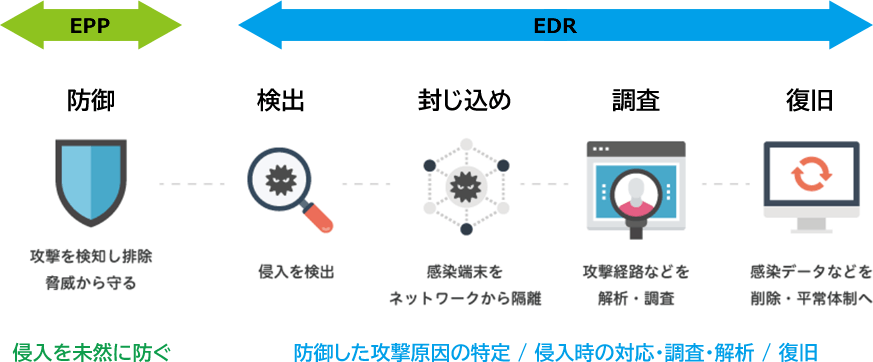

そこで現在、主流になってきているのが前述したEDRです。EDRは侵入されることを前提とし、侵入して活動を行なっている脅威の迅速な検出とその後のインシデント対応を支援する様々な機能を提供します。これにより管理者は、EDRを活用した迅速な脅威検知と封じ込めを実現し、影響範囲や根本原因の特定を可能とします。

ただし、注意すべき点としてEDRは侵入後の脅威検知と対応支援を行うツールであり、脅威の防御機能は持たないということです。EDRに加えてより強力な防御機能を持つエンドポイント対策と合わせて活用することで、対応が必要なインシデント数を減らすことができます。最近では次世代型アンチウイルス製品と呼ばれる従来までのアンチウイルス製品の機能+αの機能でより強力な防御を実現する製品もあり、それらと組み合わせて活用する、もしくは両方の機能を備える製品の導入が推奨されます。

また、近年では新型コロナウイルスの影響により、リモートワークも普及しています。リモートワークでは、社外で社員がネットワークを利用するため、オフィス勤務よりもさらにセキュリティ対策に注意しなければなりません。エンドポイントひとつひとつを守るためにも、EDRが重要だと言えるでしょう。

さらに、独立行政法人情報処理推進機構(IPA)が発表した「サイバーセキュリティ経営ガイドラインVer2.0実践のためのプラクティス集」において、事後対応の準備の1つとして、EDRの導入が提案されています。この機会にぜひ、導入検討してみてはいかがでしょうか。

従来のアンチウイルス製品も、既知の危険性、つまりシグネチャが作成されている既知のマルウェアへの対策としては今後も引き続き有効です。しかし、シグネチャの作成は追いついておらず、また非マルウェア攻撃などシグネチャマッチングベースの検知手法ではで検知出来ない攻撃が増えています。今後さらに発展する恐れのあるサイバー攻撃から会社の大切な資産を守るためにも、被害拡大防止に特化したEDRを導入することが重要です。

EDRの導入効果

EDR の導入効果について解説します。

1.マルウェアなどに感染した後の対策が行える

EDR を導入することで、未知のマルウェアに感染してしまっても、対策が行なえるため安心です。潜んでいるマルウェアなどの脅威を早い段階で自動的に検知することで、迅速な対策が行えます。EDR は、感染を防ぐのではなく、感染することを前提とし、感染してしまった後でも、対策を行なえる点が特徴です。

2.サイバー攻撃からの被害を最小限で防げる

EDR は、サーバー攻撃からの被害を最小限で防ぎます。エンドポイントであるパソコンなどにおけるサイバー攻撃を検知すると、速やかにネットワークを遮断します。マルウェアに感染した端末を隔離することで、被害の拡大を防止するのはもちろん、二次被害も効果的に防ぎます。

3.マルウェアなどの侵入経路・被害の範囲を特定できる

EDR はマルウェアの侵入経路や被害の範囲を特定できるため、被害状況を可視化するのに役立ちます。状況がすぐに明らかになるので、適切な対処が可能です。明らかになったサイバー攻撃の原因は、新たなセキュリティ対策を実行するための情報として活用できます。

4.インシデント発生の原因を明確にできる

EDR が、サイバー攻撃の原因を明確にすることで、インシデントが発生した際の原因も明確になります。インシデント発生時の利害関係者への対応が迅速に行えるだけでなく、謝罪やインシデント対応の説明もきちんと行えます。

EDRの機能

EDRの基本的な機能はデバイス操作ログの監視です。対象となる端末にエージェントやセンサーと呼ばれるアプリケーションを導入します。エージェントはクラウド上にある管理サーバーと通信を行い、デバイスの状況をリアルタイムに監視します。

ログを監視することにより、マルウェアとC&Cサーバーとの通信や攻撃の横展開、情報の持ち出し、といった行動を検知可能です。リアルタイム監視することで、マルウェアの足跡消去にも対応でき、素早い横展開もブロックしやすくなります。

またEDRだけでなく、SOC(Security Operation Center)と呼ばれる専門家チームでの対応をセットにしたソリューションも提供されています。EDRで異常を検知した後の分析や対処をSOCが担います。

EDR導入時のポイント

EDRの運用は、アラートが発生した際の対応が難しいという課題があります。アラートが誤検知なのか、それとも重大なインシデントの発生なのかを見定めるには、攻撃に対する知見と経験値、そして技術力が必要になります。しかし、そのような課題にもEDR運用の専門知識を持った事業者からEDR導入することで対応することができます。既にEDRを導入済みであっても、EDR運用サービスのみを依頼することもできます。

実際ソリューションメーカーの売り込み文句が似たり寄ったり。製品によって機能も大きく異なります。

本当のところ、何を基準に判断にすべきでしょうか? EZ-netでは、EDRの運用を考慮して、2つの重要なポイントがあると考えています。

<選定ポイント1> 「有事の際の説明責任を果たせる」

事故に対する説明責任を果たすためには、原因や対象範囲等、詳細まで把握する必要があります。

「フォレンジックと同等の調査が可能な製品」であることが、重要な選定ポイントとなります。

<選定ポイント2> 「動作痕跡が全て記録される」

EDR製品にはログの記録方式として常時記録タイプとイベント記録タイプがあります。

イベント記録タイプのみのEDR製品だと、マルウェアを検知した場合などしか記録が残らず、あとから調査しようとしても、不正通信のログがなく感染経路などを調査することができません。

「動作痕跡がすべて記録される、常時記録タイプの製品」であることが、重要な選定ポイントとなります。

EDR誕生の背景

従来の「脅威の侵入を防ぐ」という考えとは違う方法で、セキュリティ対策を行うのがEDRの大きな特徴です。EDRは、コンピューターウイルスやサイバー攻撃による被害の拡大とともに生まれました。

コンピューターウイルスが生まれたのは1990年代と言われています。元々は、そこまで悪意をもったものではなく、友人を驚かせることを目的とするようなプログラムが目立ちましたが、いつしか悪用され、ハードウェアに損害を与えたり、重要な情報を盗み出したりするといった害を及ぼすようになりました。

2000年代に入ると、企業の重要データや個人情報、クレジットカード情報などを狙ったサイバー攻撃が頻発するようになりました。

そこで生まれたのが、アンチウイルス製品です。アンチウイルス製品は、コンピューターウイルスを解析してその攻撃パターンを把握し、事前に発見して対処するというものです。そのため、ウイルス対策実施のためには、対象のウイルスについて詳細が明確になっている必要があります。つまり、未知のウイルスに対しては解析が完了するまでは対応ができない、ということです。アンチウイルス製品の提供企業は、常に解析を行い、アップデートを繰り返すことで、さまざまなコンピューターウイルスに対応してきました。その一方でサイバー犯罪者も次々と新しい種類の攻撃手法を生み出すため、両者の間でイタチごっこが続いていました。

そうした中で2013年、新しい考え方のセキュリティ対策ソリューションとして、EDRが生まれました。EDRを最初に提唱しEDR製品を世に送り出したのは、Carbon Black社です。(現在はVMware社によって買収。)。常にエンドポイントにおいて不審な動きがないかどうかチェックすることで、従来のセキュリティソフトでは対応できなかった未知のウイルスにも対応が可能となりました。攻撃者によって常に新たな攻撃手法が生み出されているために、すべてのサイバー攻撃は100%防ぎきることが難しいと想定し、内部に侵入した脅威をいち早く見つけ、対応することに重点を置いているのが特徴です。

まとめ

「EDR(Endpoint Detection and Response)」と「アンチウイルス」の違いについて、解説してきました。

事前対策を目的としたアンチウイルスと事後対策を目的としたEDR。どちらが優れるということではなく、違うのはソリューションの役割・目的である点に注意してください。EDRにご興味が有りましたら何なりとEZ-netまでご連絡ください。

以前の記事もチェック

【後編】ランサムウェアとは?分かりやすく解説|感染経路や具体的な予防策

【中編】ランサムウェアとは?分かりやすく解説|感染経路や具体的な予防策